Serangan terbaru dari operator ransomware Ryuk menunjukkan bahwa penjahat memiliki preferensi baru dalam mendapatkan akses awal ke jaringan korban.

Trend yang diamati dalam serangan ini mengungkapkan penargetan host dengan koneksi desktop jarak jauh yang terekspos di internet publik.

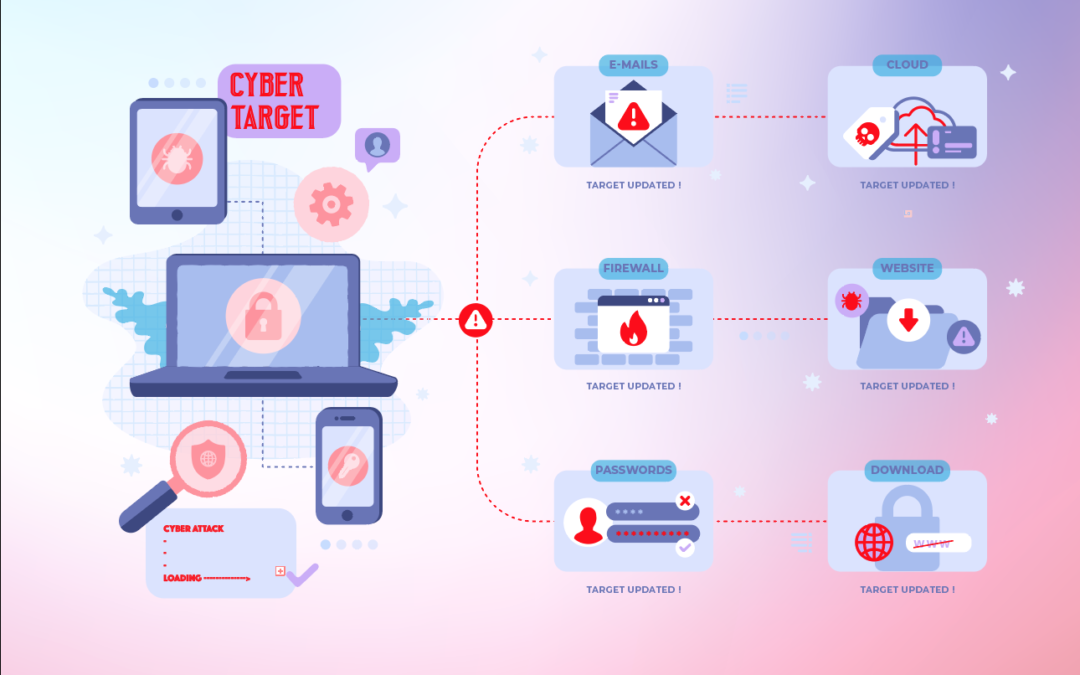

Selain itu, mereka juga menggunakan e-mail phishing yang ditargetkan untuk mengirimkan malware yang menjadi vektor infeksi awal.

Trend Baru untuk Infeksi Awal

Peneliti keamanan dari Advanced Intelligence (AdvIntel) mengamati bahwa serangan ransomware Ryuk tahun ini lebih sering mengandalkan mengorbankan koneksi RDP yang terbuka untuk mendapatkan pijakan awal pada jaringan target.

Penjahat telah menjalankan “serangan brute force skala besar dan serangan penyemprotan kata sandi terhadap host RDP yang terpapar” untuk membahayakan kredensial pengguna.

Vektor lain yang dapat membahayakan di awal serangan, yaitu phishing dan penggunaan kampanye BazaCall untuk mendistribusikan malware melalui call center berbahaya dan menargetkan pengguna perusahaan, lalu diarahkannya mereka ke dokumen Excel yang sudah diisi malware.

Peneliti AdvIntel mengatakan bahwa penyerang Ryuk menjalankan pengintaian pada korban dalam dua tahap.

Pertama, menentukan sumber daya berharga pada domain yang disusupi (berbagi jaringan, pengguna, Active Directory Organization Units).

Kedua, menemukan informasi tentang pendapatan perusahaan untuk menetapkan jumlah tebusan yang dapat dibayar korban dalam pemulihan sistem.

Untuk menghitung informasi direktori yang aktif, operator ransomware Ryuk mengandalkan AdFind (AD query tool) dan alat pasca eksploitasi Bloodhound yang mengeksplorasi domain Active Directory (AD) guna menemukan jalur serangan.

Penyerang mendapatkan detail keuangan korban dengan mengandalkan data open-source.

AdvIntel mengatakan bahwa penyerang mencari layanan seperti ZoomInfo untuk mendapatkan informasi tentang merger dan akuisisi perusahaan dan detail lain yang dapat meningkatkan profitabilitas serangan.

Pengintaian tambahan dilakukan menggunakan alat pasca eksploitasi Cobalt Strike yang menjadi standar dalam sebagian besar operasi dan pemindaian ransomware yang mengungkapkan produk keamanan seperti antivirus dan Endpoint Detection Response (EDR) yang mempertahankan jaringan.

Teknik Serangan Ransomware Terbaru

Para peneliti mengatakan si penjahat melibatkan penjahat cyber lainnya untuk belajar tentang pertahanan pada jaringan yang mereka serang dan menemukan cara untuk menonaktifkannya.

Di antara teknik yang lebih baru, para peneliti dalam serangan ransomware Ryuk adalah penggunaan KeeThief, yaitu open-source tool untuk mengekstraksi kredensial dari pengelola kata sandi KeePass.

KeeThief bekerja dengan mengekstrak materi kunci (misalnya kata sandi utama, file kunci) dari memori proses KeePass yang sedang berjalan dengan database yang tidak terkunci.

Penyerang menggunakan KeeThief untuk memotong EDR dan pertahanan lainnya dengan mencuri kredensial administrator TI lokal dengan akses ke software EDR.

Taktik lainnya, menggunakan Notepad++ versi portabel untuk menjalankan skrip PowerShell pada sistem dengan pembatasan eksekusi PowerShell.

Menurut AdvIntel, serangan ransomware Ryuk ini mengeksploitasi dua kerentanan untuk meningkatkan izin mereka pada mesin yang berbahaya. Berikut kelemahan patch bagi mereka:

- Eskalasi hak istimewa CVE-2018-8453

Tingkat keparahan tinggi (7,8/10) di Windows 7 hingga 10 dan Windows Server 2008 hingga 2016 yang memungkinkan menjalankan kernel sewenang-wenang dengan izin baca/tulis karena komponen Win32k gagal menangani objek dalam memori dengan benar.

- Eskalasi hak istimewa CVE-2019-1069

Tingkat keparahan tinggi (7,8/10) di Windows 10, Windows Server 2016 dan 2019 karena cara Task Scheduler Service memvalidasi operasi file tertentu yang memungkinkan serangan hard link.

Pengamatan lain dari AdvIntel adalah bahwa serangan ransomware Ryuk ini menggunakan alat penetrasi CrackMapExec open-source untuk mengekstrak kredensial admin dan bergerak secara lateral di jaringan korban.

Para peneliti merekomendasikan perusahaan untuk melakukan langkah-langkah mitigasi risiko berikut:

- Mendeteksi penggunaan Mimikatz dan eksekusi PsExec pada jaringan

- Peringatan untuk kehadiran AdFind, Bloodhound dan LaZagne di jaringan

- Memastikan bahwa sistem operasi dan software memiliki patch keamanan terbaru

- Menerapkan autentikasi multifaktor untuk akses RDP

- Segmentasi dan kontrol jaringan untuk memeriksa traffic SMB dan NTLM

- Menggunakan prinsip hak istimewa dan pemeriksaan rutin untuk izin akun

- Tinjauan rutin izin akun yang ditinjau secara rutin untuk mencegah keistimewaan merayap dan mempertahankan prinsip hak istimewa paling sedikit

- Secara rutin meninjau Group Policy Objects dan skrip masuk

- Sistem patch terhadap CVE-2018-8453 dan CVE-2019-1069

Ryuk telah berbisnis ransomware sejak lama dan dikenal sebagai negosiator yang tangguh.

Diperkirakan bahwa mereka telah mengumpulkan setidaknya $150 juta dalam tebusan, dengan satu korban yang akhirnya membayar $34 juta untuk memulihkan sistemnya.

Mengingat angka-angka ini, masuk akal bahwa si penjahat beralih ke taktik, teknik, dan prosedur baru untuk tetap berada di depan permainan dan menjaga bisnis ransomware yang menguntungkan tetap berjalan.

Jika kita sudah menggunakan perlindungan endpoint, namun memerlukan EDR untuk menambah keamanan, Bitdefender memiliki Endpoint Detection and Response (EDR) terpisah dari EPP Gravityzone, sehingga EDR stand alone ini bisa digabungkan dengan anti virus korporasi lainnya.

Apa itu EDR?

Keamanan EDR adalah teknologi yang terus memantau jaringan kita untuk ancaman cyber dan membantu kita melawan serangan.

Penjahat cyber semakin canggih dan serangan lanjutan saat ini semakin sulit dideteksi.

Menggunakan teknik yang secara individual terlihat seperti perilaku rutin, penyerang dapat mengakses infrastruktur kita dan tetap tidak terdeteksi selama berbulan-bulan, secara signifikan meningkatkan risiko pelanggaran data yang mahal.

Untuk perusahaan yang keamanan endpoint-nya tidak memberikan visibilitas dan respons serangan lanjutan, diperlukan untuk menambahkan Endpoint Detection and Response (EDR) yang efektif merupakan cara cepat dan mudah untuk memperkuat operasi keamanan kita.

Keamanan EDR Bitdefender menyediakan fitur Stand-Alone baik secara on premise maupun cloud, sebagai pelengkap keamanan endpoint kita dan sebagai platform perlindungan endpoint yang terintegrasi penuh.

Tugas EDR stand alone ini hanya melakukan analisa dan memberikan laporan kepada EPP; selanjutnya, scanning, pembersihan, mitigasi dan fitur lain sebagainya dilakukan oleh EPP.

Agen EDR stand alone ringan, sehingga bisa dipasang bersamaan dengan agen EPP dan tidak akan bentrok.

Recent Comments