Kerentanan keamanan Wi-Fi baru – baru ini ditemukan secara kolektif dan dikenal sebagai FragAttacks(serangan fragmentasi dan agregasi).

FragAttacks dapat memengaruhi semua perangkat Wi-Fi (termasuk komputer, smartphone dan smart devices) sejak tahun 1997.

Tiga bug ini adalah kelemahan desain standar dari Wi-Fi 802.11 dalam agregasi bingkai, fungsi fragmentasi bingkai yang mempengaruhi sebagian besar perangkat, dan kesalahan program dalam produk Wi-Fi.

“Eksperimen menunjukkan bahwa setiap produk Wi-Fi dipengaruhi oleh setidaknya satu kerentanan dan sebagian besar produk dipengaruhi oleh beberapa kerentanan,” kata peneliti keamanan Mathy Vanhoef (Universitas New York Abu Dhabi) yang menemukan bug FragAttacks.

Kerentanan yang ditemukan ini dapat memengaruhi semua protokol keamanan modern Wi-Fi, termasuk spesifikasi WPA3 terbaru.

Bahkan, protokol keamanan asli Wi-Fi yang disebut WEP juga terpengaruh.

“Berarti beberapa cacat desain yang baru ditemukan ini telah menjadi bagian dari Wi-Fi sejak tahun 1997!,” Tambah Vanhoef.

Penyerang yang menyalahgunakan cacat desain dan implementasi ini harus berada dalam jangkauan perangkat Wi-Fi yang ditargetkan untuk mencuri data sensitif pengguna dan mengeksekusi kode berbahaya setelah eksploitasi yang berhasil dan berpotensi mengarah pada pengambilalihan perangkat secara penuh.

Dampak kerentanan FragAttacks

Seperti yang ditemukan lebih lanjut oleh Vanhoef, “kekurangan desain sulit untuk disalahgunakan karena hal itu memerlukan interaksi pengguna atau hanya mungkin saat menggunakan pengaturan jaringan yang tidak umum.”

Namun, kesalahan pemrograman di balik beberapa kerentanan FragAttacks ini mudah untuk dieksploitasi dan akan memungkinkan penyerang untuk menyalahgunakan produk Wi-Fi yang belum di-patch dengan mudah.

Berikut merupakan kelemahan desain Wi-Fi CVE yang terkait dengan FragAttacks :

- CVE-2020-24588, serangan agregasi (menerima frame A-MSDU non-SPP).

- CVE-2020-24587, serangan kunci campuran (menyusun kembali fragmen yang dienkripsi di bawah kunci yang berbeda).

- CVE-2020-24586, serangan cache fragmen (tidak menghapus fragmen dari memori saat (kembali) terhubung ke jaringan).

Sedangkan kerentanan implementasi Wi-Fi yang ditetapkan sebagai CVE:

- CVE-2020-26145, menerima fragmen siaran teks biasa sebagai bingkai penuh (dalam jaringan terenkripsi).

- CVE-2020-26144, menerima frame A-MSDU teks biasa yang dimulai dengan header RFC1042 dengan EtherType EAPOL (dalam jaringan terenkripsi).

- CVE-2020-26140, menerima bingkai data teks biasa dalam jaringan yang dilindungi.

- CVE-2020-26143, menerima bingkai data teks biasa yang terfragmentasi dalam jaringan yang dilindungi.

Cacat implementasi lainnya yang ditemukan oleh Vanhoef:

- CVE-2020-26139, meneruskan frame EAPOL meskipun pengirim belum diautentikasi (seharusnya hanya memengaruhi AP).

- CVE-2020-26146, merakit kembali fragmen terenkripsi dengan nomor paket yang tidak berurutan.

- CVE-2020-26147, merakit kembali fragmen terenkripsi/teks campuran.

- CVE-2020-26142, memproses frame terfragmentasi sebagai bingkai penuh.

- CVE-2020-26141, tidak memverifikasi TKIP MIC dari frame yang terfragmentasi.

Beberapa Vendor Telah merilis Update-nya

Industry Consortium for Advancement of Security on the Internet (ICASI) mengatakan bahwa beberapa vendor sedang mengembangkan patch untuk produk mereka untuk mengurangi adanya bug FragAttacks.

Cisco Systems, HPE/Aruba Networks, Juniper Networks, Sierra Wireless dan Microsoft [1, 2, 3] telah merilis update-nya serta saran keamanan FragAttacks.

Update keamanan ini telah disiapkan selagi proses pengungkapan terkoordinasi, selama 9 bulan update system diawasi oleh ICASI dan Wi-Fi Alliance.

“Tidak ada bukti kerentanan terhadap pengguna Wi-Fi secara jahat dan masalah ini dikurangi melalui pembaruan perangkat rutin yang memungkinkan deteksi transmisi yang dicurigai atau meningkatkan kepatuhan terhadap praktik implementasi keamanan yang direkomendasikan,” kata Wi-Fi Alliance.

“Seperti biasa, pengguna Wi-Fi harus memastikan bahwa mereka telah menginstal update terbaru yang direkomendasikan dari produsen perangkat.”

Mitigasi Kerentanan FragAttacks

Jika software security yang kita gunakan belum merilis update penanganan bug FragAttacks, kita masih dapat mengurangi beberapa serangan.

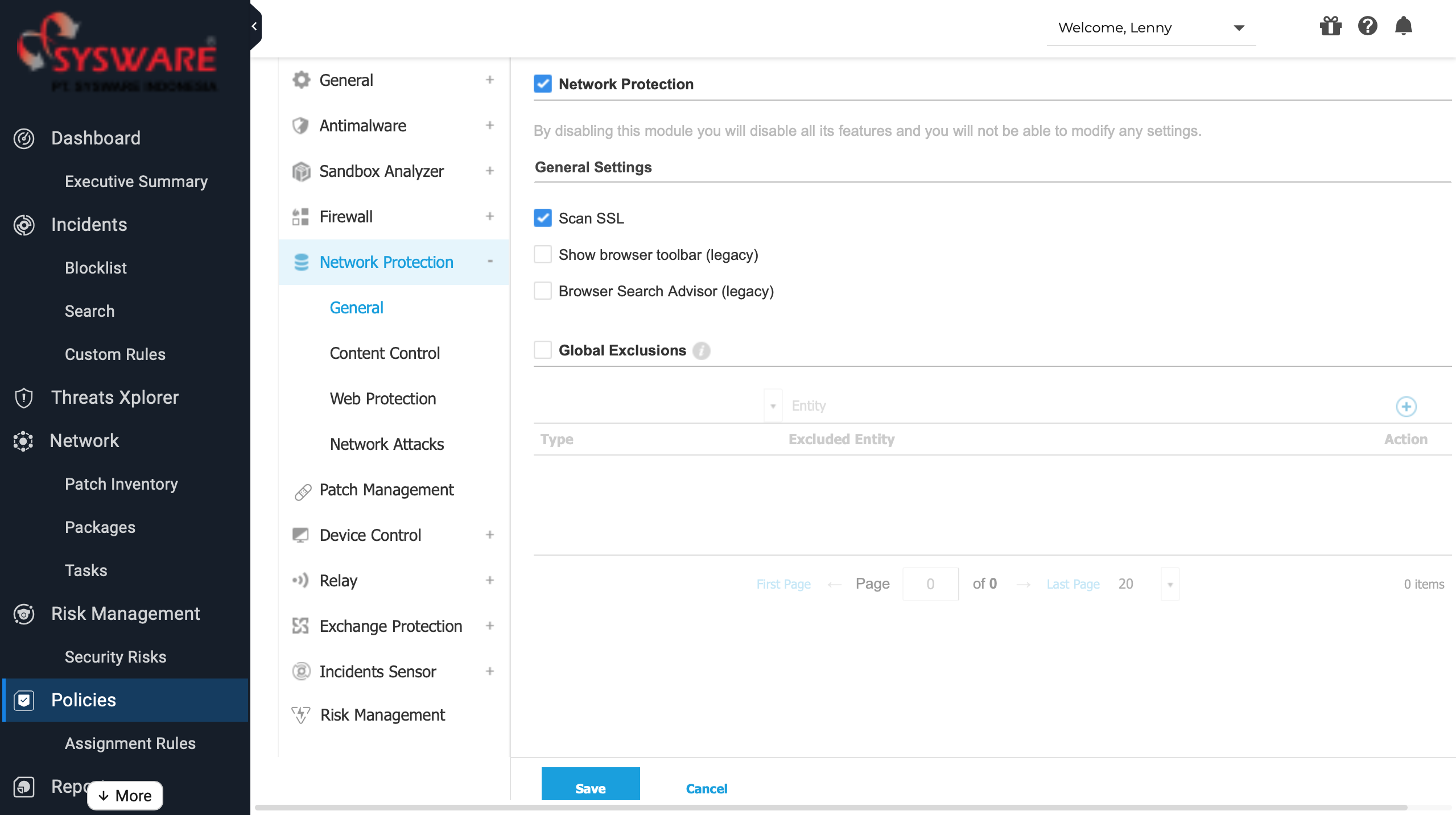

Kita dapat memastikan bahwa semua situs web dan layanan online yang kita kunjungi menggunakan protokol Hypertext Transfer Protocol Secure (HTTPS) (misalnya dengan mengaktifkan fitur scan SSL di policy Bitdefender Gravityzone).

Pada situs web FragAttacks tersedia saran mitigasi tambahan untuk “menonaktifkan fragmentasi, menonaktifkan rekey berpasangan dan menonaktifkan fragmentasi dinamis di perangkat Wi-Fi 6 (802.11ax)”.

Di GitHub juga tersedia alat sumber terbuka untuk menentukan apakah titik akses dan klien Wi-Fi pada jaringan kita dipengaruhi atau tidak oleh FragAttacks.

Selama empat tahun terakhir, Vanhoef menemukan serangan KRACK dan Dragonblood yang memungkinkan penyerang untuk mengamati network traffic terenkripsi, lalu dihubungkan antara perangkat Wi-Fi yang terhubung, memecahkan kata sandi jaringan Wi-Fi, memalsukan traffic web dengan menyuntikkan paket berbahaya dan mencuri informasi sensitif.

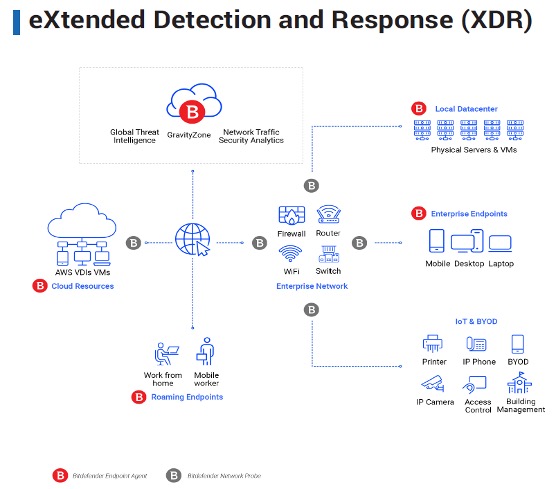

Kita tidak bisa memasang agen anti virus/endpoint protection ke dalam perangkat yang terhubung secara wifi ke dalam jaringan kita, padahal semua perangkat tersebut memiliki IP dan data bisa terkirim ke luar dari jaringan kita.

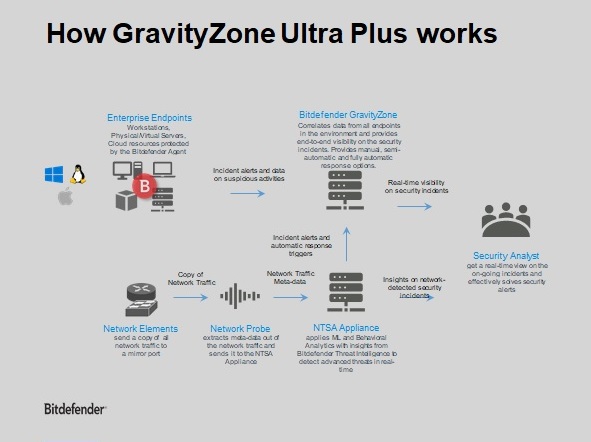

Untuk menganalisa lalu lintas data dari perangkat – perangkat tersebut, Bitdefender mempunyai solusi dengan Gravityzone Ultra Plus, yaitu perlindungan endpoint yang sudah memiliki fitur EDR dan NTSA (Network Traffic Security Analytics).

Jika NTSA mendeteksi threat level 1 atau berupa malware/critical, maka paket tersebut akan dikirim ke console dan discan oleh Gravityzone.

Untuk threat level 2-5, tim IT bisa melihatnya di dashboard dan memutuskan apakah mengikuti saran yang tertera atau tidak.

Recent Comments