Ransomware menyerang dengan diawali malware yang bisa menginfeksi infrastruktur perusahaan, lalu mengenkripsi data berharga dengan kunci rahasia yang hanya diketahui oleh penyerang.

Jika sebelumnya, kita sudah menyiapkan cadangan data yang aman, maka dapat kembali aktif dan berjalan kembali.

Lalu, bagaimana jika kita tidak memiliki cadangan data?

Satu-satunya cara untuk mendapatkan data kembali adalah harus siap untuk membayar uang tebusan kepada penyerang.

Namun, dalam beberapa tahun terakhir, semakin banyak serangan ransomware yang melakukan enkripsi data sebelum digabungkan dengan eksfiltrasi data.

Penyerang juga dapat mengancam kita untuk mempublikasikan data secara online, terlepas dari bagaimana kita berhasil atau tidaknya dalam memulihkan sistem yang berpotensi merusak merek/hubungan perusahaan dengan pelanggan dan mitra bisnis.

Pada April lalu, geng ransomware Babuk mengumumkan bahwa mereka mundur dari mengenkripsi data korban.

Meski biasanya berita seperti itu akan disambut baik, dalam hal ini geng Babuk mengumumkan bahwa mereka tidak sepenuhnya menghentikan kegiatan kriminalnya, tetapi malah berencana untuk berkonsentrasi pada pemerasan pencurian data.

Kemudian, Babuk meluncurkan situs darkweb baru bernama “Payload Bin” yang tampaknya dirancang untuk berbagi informasi dari perusahaan yang datanya diretas, tetapi menolak membayar uang tebusan.

Guna meluncurkan situs web baru mereka, kode sumber dari produsen video game yang diretas, disiapkan untuk dilelang di situs Payload Bin.

Salah satu alasan mengapa geng ransomware khusus ini berpotensi, yaitu lebih suka mencuri salinan data dari korbannya adalah karena mereka khawatir tentang gangguan besar yang dapat terjadi jika sistem dikunci melalui enkripsi.

Apa pun alasannya, belum tentu pemerasan pencurian data akan secara otomatis menghasilkan imbalan yang lebih besar bagi penjahat dunia maya, terutama ketika kita mempertimbangkan banyaknya waktu dalam mencuri sejumlah besar data dari perusahaan yang diretas.

Malware Misterius digunakan untuk Mencuri 1,2 TB Data dari Jutaan PC

Para ahli menemukan malware misterius baru yang digunakan untuk mengumpulkan sejumlah besar data, termasuk file sensitif, kredensial dan cookies.

Peneliti dari NordLocker telah menemukan database yang tidak aman dan berisi 1,2 terabyte data curian.

Pelaku ancaman menggunakan malware khusus untuk mencuri data Windows antara 2018 dan 2020 dari 3,2 juta sistem.

Basis data mencakup 6,6 juta file dan 26 juta kredensial, 11 juta alamat email unik dan 2 miliar cookies login web, peneliti menunjukkan bahwa 22% cookies login web masih valid pada saat penemuan arsip.

Cookies adalah sumber intelijen yang berharga tentang kebiasaan korban dan dapat disalahgunakan untuk mengakses akun online korban.

Pakar NordLocker berspekulasi bahwa malware memanfaatkan versi Adobe Photoshop yang tercemar, game bajakan, serta alat crack Windows.

Para ahli menunjukkan bahwa malware khusus yang digunakan untuk mengumpulkan data semacam itu sangat murah, mudah ditemukan secara online dan dapat disesuaikan.

Beberapa postingan di DarkWeb mengiklankan malware serupa hanya dengan $100.

Hampir 26 juta kredensial login (email, kredensial login) dari satu juta situs web telah dicuri, data dikategorikan ke dalam 12 kelompok berbeda berdasarkan jenis situs web.

Ini termasuk login untuk media sosial, game online, pasar online, situs pencarian kerja, elektronik konsumen, layanan keuangan, layanan email, dan banyak lagi.

Sebagian besar file yang dicuri (50%+) adalah file teks, beberapa di antaranya berisi log software, kata sandi, catatan pribadi dan informasi sensitif lainnya.

Lebih dari 1 juta gambar telah dicuri oleh malware, termasuk 696.000 .png dan 224.000 file .jpg. Para ahli menemukan lebih dari 650.000 dokumen Word dan file .pdf dalam arsip.

Basis data ditemukan karena kelompok peretas secara tidak sengaja mengungkapkan lokasinya.

Para ahli segera memberi tahu penyedia cloud yang meng-hosting database dan data telah ditambahkan ke layanan pemberitahuan pelanggaran data populer HaveIBeenPwned untuk memungkinkan orang memeriksa apakah data mereka telah diekspos.

10 aplikasi target teratas adalah sebagai berikut:

- Google Chrome (19,4 juta entri)

- Mozilla FireFox (3,3 juta entri)

- Opera (2 juta entri)

- Internet Explorer/Microsoft Edge (1,3 juta entri)

- Chromium (1 juta entri)

- CocCoc (451.962 entri)

- Outlook (111.732 entri)

- Browser Yandex (79.530 entri)

- Obor (57.427 entri)

- Thunderbird (42.057 entri)

Berikut tips yang direkomendasikan oleh para ahli untuk melindungi data kita dari malware seperti ini:

- Pasang software antivirus

- Praktek kebersihan cyber yang tepat

- Gunakan password yang kuat

- Download software dari sumber terpercaya/official

- Blokir cookies pihak ketiga

- Bersihkan cookies secara teratur

- Enkripsi data kita

- Simpan file di cloud terenkripsi

- Gunakan otentikasi multi-faktor.

Perkecil Kemungkinan Pencurian Data

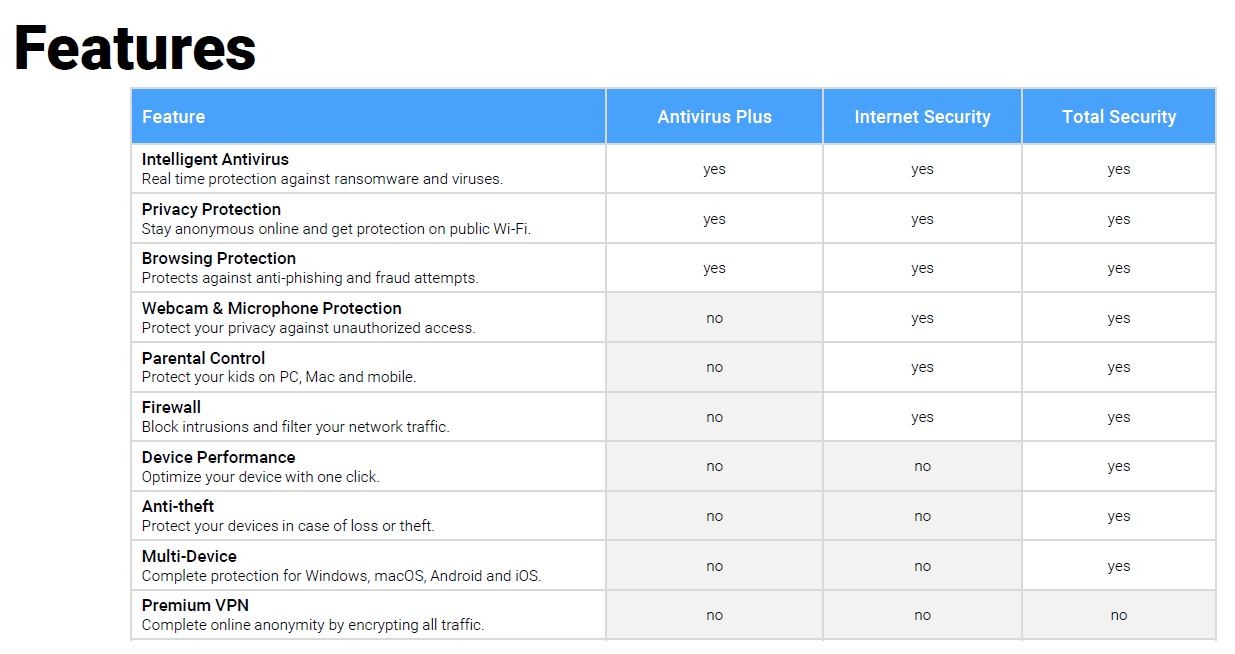

Bitdefender Total Security/Family Pack memiliki fitur Password Manager untuk menyimpan password secara aman, Vulnerability Scan untuk memeriksa apakah ada aplikasi kita yg bocor, Antitracker untuk menghalangi situs/pengambil data dan 2FA juga ada via Central.

Mungkin ada yang merasa, kok menggunakan Bitdefender ribet amat, harus sign up menggunakan email segala?

Di central.bitdefender.com, banyak fitur yang bisa digunakan.

Ribet di awal, tapi akan berguna di kemudian hari.

Happy protected!

Recent Comments