Pelaku kejahatan dunia maya dari kelompok Magecart telah menggunakan teknik baru untuk mengaburkan kode malware dalam blok komentar dan membuat kode data kartu kredit yang dicuri ke dalam gambar, serta file lain yang dihosting pada server.

Ini menunjukkan bagaimana penyerang yang terus meningkatkan rantai infeksi mereka untuk menghindari deteksi.

“Salah satu taktik yang digunakan beberapa aktor Magecart adalah membuang detail kartu kredit yang digesek ke file gambar di server untuk menghindari kecurigaan,” Kata Analis Keamanan Sucuri, Ben Martin.

“Ini nanti dapat diunduh menggunakan permintaan GET sederhana di kemudian hari.”

Magecart ialah istilah umum yang diberikan kepada beberapa kelompok penjahat dunia maya yang menargetkan situs web e-niaga dengan tujuan menjarah nomor kartu kredit dengan menyuntikkan skimmer JavaScript berbahaya dan menjualnya di black market.

Sucuri mengaitkan serangan itu dengan Magecart Group 7 berdasarkan tumpang tindih yang terjadi dalam Tactics, Techniques dan Procedures (TTPs) yang digunakan penyerang.

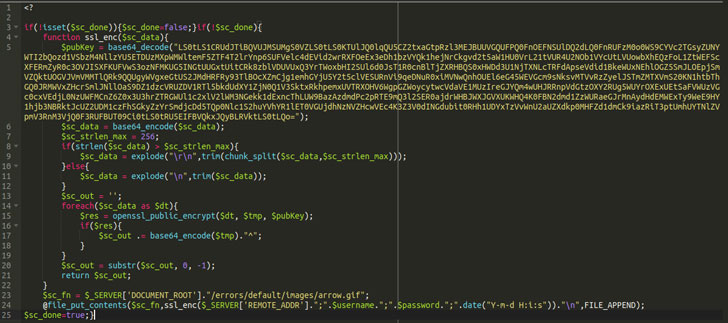

Dalam satu contoh infeksi situs web e-niaga Magento yang diselidiki oleh perusahaan keamanan milik GoDaddy, ditemukan bahwa skimmer dimasukkan ke salah satu file PHP yang terlibat dalam proses checkout dalam bentuk string yang terkompres dan dipassword dengan Base64.

Terlebih lagi, untuk lebih menutupi keberadaan kode berbahaya dalam file PHP, musuh telah menggunakan teknik yang di mana kode tersebut digabungkan dengan potongan komentar tambahan.

Pada akhirnya, tujuan dari serangan tersebut yaitu, untuk menangkap rincian kartu pembayaran pelanggan secara real-time di situs web yang disusupi, kemudian disimpan ke file style sheet palsu (.CSS) di server dan diunduh, kemudian penyerang membuat permintaan GET.

“Magecart merupakan ancaman yang terus berkembang terhadap situs web e-niaga,” kata Martin.

“Dari sudut pandang penyerang: imbalannya terlalu besar dan konsekuensinya tidak ada, mengapa tidak? Kekayaan literal dibuat dengan mencuri dan menjual data curian kartu kredit di black market.”

Dalam lanskap keamanan siber, penyerang selalu menyelidiki dan terus mengubah taktik untuk membuat perusahaan rentan terhadap insiden dan wabah malware, gangguan bisnis serta pelanggaran data.

Bitdefender mempunyai Sandbox Analyzer yang bisa memberikan deteksi pra-eksekusi serangan lanjutan baik secara otomatis maupun manual, mengirim file yang memerlukan analisis lebih lanjut ke cloud sandbox dan mengambil tindakan perbaikan berdasarkan keputusan di endpoint.

Berikut fitur-fitur yang bisa dilakukan oleh Bitdefender Sandbox Analyzer:

- Pengiriman file secara otomatis dari endpoint untuk analisis sandbox.

Lapisan pencegahan tambahan Threat Detection dan HyperDetect dengan berbasis Machine Learning memastikan bahwa hanya file yang memerlukan analisis lebih lanjut yang dikirim ke sandbox.

- Perbaikan otomatis berdasarkan keputusan: pemblokiran ancaman yang baru terdeteksi di seluruh perusahaan dan global

- Memanfaatkan algoritme ML canggih yang dibuat khusus, analisis perilaku agresif, teknik anti-evasion techniques dan memory snapshot

- Perbandingan untuk mendeteksi ancaman

- Mencakup berbagai jenis file, termasuk: Microsoft Office, applet Adobe Flash, Adobe Reader, applet Java, file Portable Executable (PEF)

- Peringatan Pengguna Akhir saat analisis sandbox dilakukan

- Mendukung mode ‘Monitor’ dan ‘Blocking’

- Kemampuan untuk mengirimkan file secara manual

- Dapatkan visibilitas awal ke dalam Indicators of Compromise (IOC)

- Memberikan report mendalam tentang perilaku malware

- Dukungan untuk titik akhir fisik dan virtual (Bitdefender GravityZone – Security for Virtualized Environments (SVE)

Recent Comments