Telah ditemukan versi baru ransomware, LockBit 2.0 yang otomatis mengenkripsi domain Windows menggunakan kebijakan grup Active Directory.

Operasi ransomware LockBit diluncurkan pada September 2019 sebagai ransomware layanan, di mana pelaku ancaman direkrut untuk menembus jaringan dan mengenkripsi perangkat.

Sebagai gantinya, afiliasi yang direkrut mendapatkan 70-80% dari pembayaran tebusan dan pengembang LockBit menyimpan sisanya.

Selama bertahun-tahun, operasi ransomware sangat aktif, dengan perwakilan geng yang mempromosikan aktivitas tersebut dan memberikan dukungan di forum peretasan.

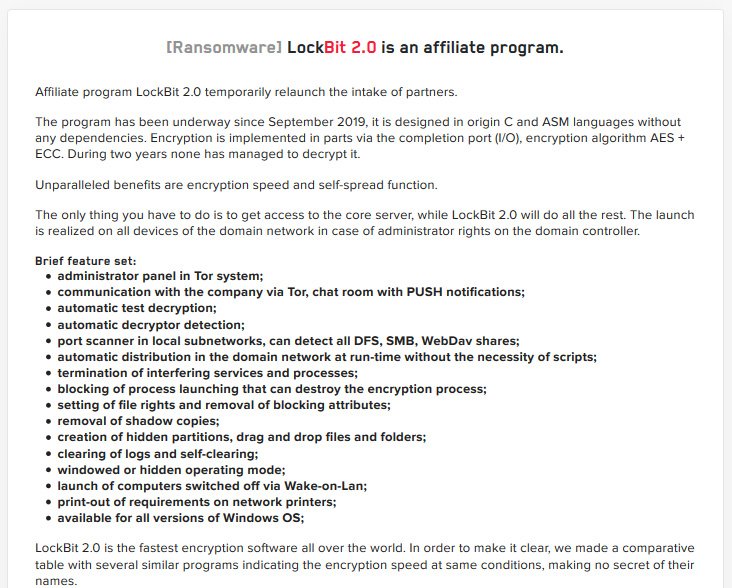

Setelah topik ransomware dilarang di forum peretasan, LockBit mulai mempromosikan operasi ransomware sebagai layanan pada LockBit 2.0 yang baru di situs kebocoran data mereka.

LockBit 2.0 mempromosikan daftar panjang tentang fitur yang banyak digunakan oleh operasi ransomware lain di masa lalu.

Namun, ada fitur tingkat lanjut yang dipromosikan, di mana pengembang mengklaim telah mengotomatiskan distribusi ransomware di seluruh domain Windows tanpa memerlukan skrip.

Lockbit Ransomware Menggunakan Pembaruan Kebijakan Grup untuk Mengenkripsi Jaringan

Ketika pelaku ancaman melanggar jaringan dan akhirnya mendapatkan kendali atas pengontrol domain, mereka menggunakan software pihak ketiga untuk menyebarkan skrip yang menonaktifkan antivirus dan kemudian mengeksekusi ransomware pada mesin di jaringan.

Dalam sampel ransomware LockBit 2.0 yang ditemukan oleh MalwareHunterTeam dan dianalisis oleh BleepingComputer dan Vitali Kremez.

Pelaku ancaman telah mengotomatiskan proses ini, sehingga ransomware mendistribusikan dirinya sendiri ke seluruh domain saat dijalankan pada pengontrol domain.

Saat dijalankan, ransomware secara otomatis membuat kebijakan grup baru pada pengontrol domain yang kemudian dikirim ke setiap perangkat di jaringan.

Kremez mengatakan bahwa, selama proses ini, ransomware juga akan menggunakan Windows Active Directory API untuk melakukan kueri LDAP terhadap ADS pengontrol domain untuk mendapatkan daftar komputer.

Dengan menggunakan daftar ini, ransomware yang dapat dieksekusi akan disalin ke desktop setiap perangkat dan tugas terjadwal yang dikonfigurasi oleh kebijakan grup akan meluncurkan ransomware menggunakan bypass UAC.

Karena ransomware akan dieksekusi menggunakan bypass UAC, program akan berjalan secara diam-diam pada background tanpa adanya peringatan pada perangkat yang dienkripsi.

Ini adalah pertama kalinya ransomware dapat mengotomatiskan distribusi malware melalui kebijakan grup.

Versi baru ransomware LockBit 2.0 bisa mengotomatiskan interaksi dan enkripsi berikutnya dari domain Windows menggunakan kebijakan grup Active Directory.

Malware ini juga bisa menambahkan pendekatan baru dalam berinteraksi dengan direktori aktif yang menyebarkan ransomware ke domain lokal serta pembaruan kebijakan global bawaan dengan penonaktifan anti-virus yang membuat operasi “pentester” lebih mudah bagi operator malware baru.

LockBit 2.0 Mencetak Jaringan Bom Printer

Selain itu, LockBit 2.0 juga menyertakan fitur yang sebelumnya digunakan oleh operasi Egregor Ransomware yang mencetak bom catatan tebusan ke semua printer jaringan.

Dalam serangan Egregor, fitur ini menyebabkan catatan tebusan keluar dari printer sebagai tanda terima setelah mereka melakukan serangan.

LockBit Ransomware Merekrut Orang Dalam Untuk Menyusup Jaringan Perusahaan

Geng ransomware LockBit 2.0 secara aktif merekrut orang dalam perusahaan untuk membantu mereka menyusup dan mengenkripsi jaringan.

Sebagai imbalannya, orang dalam itu dijanjikan pembayaran jutaan dolar.

Banyak geng ransomware beroperasi sebagai Ransomware as-a-service, yang terdiri dari kelompok inti pengembang dan memelihara ransomware dan situs pembayaran dengan merekrut afiliasi yang melanggar jaringan korban dan mengenkripsi perangkat.

Setiap pembayaran tebusan yang dilakukan korban kemudian dibagi antara kelompok inti dan afiliasi, afiliasi biasanya menerima 70-80% dari jumlah total.

Namun, dalam banyak kasus, afiliasi membeli akses ke jaringan dari pentester pihak ketiga daripada melanggar perusahaan itu sendiri.

Dengan LockBit 2.0, geng ransomware mencoba menghapus perantara dan merekrut orang dalam untuk memberi mereka akses ke jaringan perusahaan.

LockBit 2.0 menjanjikan jutaan dolar untuk orang dalam

Pada bulan Juni, operasi ransomware LockBit mengumumkan peluncuran ransomware as-a-service LockBit 2.0 baru mereka.

Peluncuran ulang ini mencakup situs Tor yang didesain ulang dan berbagai fitur lanjutan, termasuk mengenkripsi perangkat secara otomatis di jaringan melalui kebijakan grup.

Dengan peluncuran ulang ini, LockBit juga menawarkan “jutaan dolar” bagi orang dalam perusahaan yang menyediakan akses ke jaringan tempat mereka memiliki akun.

Teks lengkap, dengan informasi kontak yang dihapus, menjelaskan bahwa LockBit sedang mencari RDP, VPN, kredensial email perusahaan yang kemudian dapat mereka gunakan untuk mendapatkan akses ke jaringan.

Geng ransomware juga mengatakan bahwa mereka akan mengirim “virus” kepada orang dalam yang harus dijalankan di komputer, kemungkinan akan memberikan akses jarak jauh geng ransomware ke jaringan.

“Apakah anda ingin mendapatkan jutaan dolar?

Perusahaan kami memperoleh akses ke jaringan berbagai perusahaan, serta informasi orang dalam yang dapat membantu kita mencuri data paling berharga dari perusahaan mana pun.

Anda dapat memberikan kami data akuntansi untuk akses ke perusahaan mana pun, misalnya, login dan password ke RDP, VPN, email perusahaan, dll.

Buka surat kami di email anda, kemudian luncurkan virus yang disediakan di komputer mana pun di perusahaan anda.

Perusahaan membayar kami penyitaan untuk dekripsi file dan pencegahan kebocoran data.

Anda dapat berkomunikasi dengan kami melalui Tox messenger https://tox.chat/download.html

Dengan Tox messenger, kami tidak akan pernah tahu nama asli anda, artinya privasi anda terjamin.

Jika anda ingin menghubungi kami, gunakan ToxID: xxxx”

Ketika kami pertama kali melihat pesan ini, tampaknya tidak masuk akal untuk merekrut orang dalam untuk jaringan yang telah dibobol.

Namun, pesan ini kemungkinan menargetkan konsultan TI eksternal yang mungkin melihat pesan saat merespons serangan.

Meskipun taktik ini mungkin terdengar tidak masuk akal, ini bukan pertama kalinya pelaku ancaman berusaha merekrut seorang karyawan untuk mengenkripsi jaringan perusahaan mereka.

Pada Agustus 2020, FBI menangkap seorang warga negara Rusia karena berusaha merekrut seorang karyawan Tesla untuk menanam malware di jaringan Tesla, Nevada Gigafactory.

Lapisan pertahanan tesebut bisa menampilkan model machine learning lokal dan heuristics lanjutan yang dilatih untuk menemukan alat peretasan, eksploitasi serta teknik penyamaran malware untuk memblokir ancaman canggih sebelum eksekusi.

HyperDetect juga bisa mendeteksi teknik pengiriman dan situs yang menghosting alat eksploitasi dengan memblokir traffic web yang mencurigakan.

HyperDetect memungkinkan administrator keamanan menyesuaikan pertahanan untuk mengatasi risiko spesifik yang mungkin dihadapi.

Dengan opsi “report only”, administrator keamanan dapat menjalankan dan memantau kebijakan pertahanan baru sebelum meluncurkannya.

Tidak hanya itu, HyperDetect juga bisa memblokir pada tingkat normal atau bebas sambil terus melaporkan pada tingkat agresif secara otomatis dan memperlihatkan indikator awal penyusupan.

Selain HyperDetect, Bitdefender juga punya Mitigasi Ransomware, yaitu fitur baru yang dirilis pada Bitdefender GravityZone November 2020.

Setelah diaktifkan dari konsol, fitur ini akan memantau aktivitas mencurigakan dan membuat salinan aman dari file terenkripsi yang dapat dipulihkan setelah serangan ransomware.

Fitur ini juga menambah rangkaian ekstensif hardening dan fungsi pencegahan serta deteksi perilaku yang didukung AI untuk memberikan ketenangan pikiran bagi pelanggan.

Bitdefender Ransomware Mitigation tahan terhadap kerusakan dan tidak bergantung pada VSS, yang sering dihapus oleh ransomware tingkat lanjut.`

Recent Comments