Microsoft Active Directory sudah digunakan 95% dari Fortune 500.

Akibatnya, Microsoft dijadikan target utama bagi penyerang karena mereka ingin mendapatkan akses ke kredensial perusahaan.

Kredensial yang disusupi ini memberikan salah satu cara termudah bagi peretas untuk mengakses data kita.

Teknologi otentikasi utama yang mendukung Microsoft Active Directory adalah Kerberos.

Peretas menggunakan banyak serangan yang berbeda terhadap implementasi Active Directory dari protokol otentikasi Kerberos, salah satunya adalah AS-REP Roasting.

Apa itu AS-REP Roasting dan Bagaimana Cara Terlindung dari Serangan Ini?

Kerberos awalnya dikembangkan oleh Massachusetts Institute of Technology (MIT) dan berpusat pada penggunaan tiket untuk membangun kepercayaan.

Implementasi Microsoft Kerberos yang ditemukan di Active Directory didasarkan pada Kerberos Network Authentication Service (V5) sebagaimana didefinisikan dalam RFC 4120.

Namun, Microsoft telah menambahkan dan meningkatkan Kerberos dengan spesifikasi protokol dan beberapa ekstensinya.

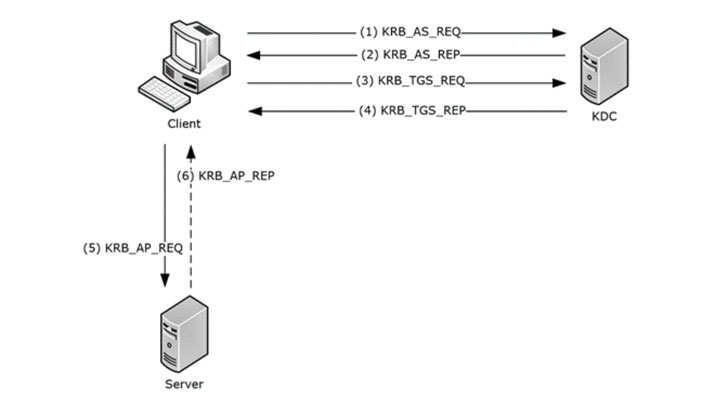

Ada tiga komponen berbeda yang ditemukan dalam otentikasi Kerberos seperti yang ditemukan di Microsoft Active Directory, yaitu:

- Klien, entitas yang ingin mendapatkan tiket dari KDC

- Server Aplikasi, sumber daya yang memerlukan tiket dan diterbitkan untuk autentikasi

- Key Distribution Center (KDC), KDC adalah pihak ketiga terpercaya yang menerbitkan tiket otentikasi. Di Microsoft Active Directory, KDC adalah pengontrol setiap domain yang melayani domain Active Directory.

Kerberos adalah protokol default yang digunakan saat masuk ke bagian mesin Windows dari domain Active Directory.

Ini telah menjadi protokol otentikasi default, menggantikan NTLM sejak Windows 2000 sampai yang lebih baru, lalu apa bedanya?

Kedua protokol ini mengelola otentikasi secara berbeda. Protokol otentikasi NTLM bergantung pada three-way handshake.

Informasi otentikasi dipertukarkan antara klien dan server untuk mengotentikasi pengguna.

Sebaliknya, Kerberos menggunakan proses dua arah yang mengandalkan layanan pemberian tiket menggunakan key distribution center (KDC).

NTLM menggunakan hashing kata sandi, sedangkan Kerberos menggunakan enkripsi.

Sementara Kerberos adalah metode otentikasi default, NTLM masih digunakan sebagai protokol otentikasi.

Jika otentikasi tidak dapat dilakukan menggunakan Kerberos, sistem akan menggunakan NTLM sebagai gantinya.

Meskipun Kerberos adalah protokol otentikasi yang jauh lebih aman daripada NTLM, Kerberos bukannya tanpa kerentanannya sendiri, beberapa di antaranya dapat berasal dari pengaturan akun pengguna tertentu yang dikonfigurasi pada akun Active Directory.

Salah satu langkah pertama dalam otentikasi Kerberos adalah pra-otentikasi.

Pra-otentikasi ini menggunakan kata sandi pengguna untuk mengenkripsi stempel waktu.

Domain controller (DC) akan mendekripsi ini untuk memvalidasi sandi yang benar dan tidak memiliki permintaan sebelumnya yang diputar ulang.

Kerentanan dapat terjadi saat pra-otentikasi dinonaktifkan.

Setelah ini dinonaktifkan, peretas dapat meminta data otentikasi untuk pengguna mana pun dan DC akan mengembalikan ticket-granting ticket (TGT) terenkripsi.

Kemudian, dapat digunakan untuk melakukan cara paksa di lingkungan offline guna memecahkan kata sandi.

Pra-otentikasi dapat dinonaktifkan pada akun pengguna mana pun di Active Directory pada tab Account, kemudian centang “Do not require Kerberos preauthentication.”

AS-REP Roasting adalah teknik yang memungkinkan pengambilan hash kata sandi untuk pengguna yang memiliki tanda yang diatur pada Active Directory.

Selain itu, berbagai alat keamanan siber dan peretasan memungkinkan peretasan TGT yang diambil dari Active Directory, termasuk Rubeus dan Hashcat.

Dengan menggunakan alat seperti Rubeus, penyerang dapat menemukan akun yang tidak memerlukan pra-otentikasi, kemudian mengekstrak data ticket-granting ticket (TGT) untuk memecahkan kata sandi secara offline.

Data dapat diubah menjadi format yang dapat dipecahkan oleh alat offline seperti Hashcat dapat menggunakan pemecahan kata sandi brute force terhadap hash.

Proses ini menggabungkan penggunaan file kamus untuk menebak kata sandi secara paksa.

Cara yang jelas untuk mencegah serangan AS-REP Roasting adalah dengan mengaudit lingkungan Active Directory kita dan memastikan tidak ada akun yang dikonfigurasi dengan“Do not require Kerberos preauthentication.”

Selain mengaudit pengaturan Active Directory untuk pra-autentikasi yang tidak dikonfigurasi dengan benar, pastikan menggunakan kata sandi yang rumit/unik dan kuat.

Juga, sangat penting untuk memastikan kata sandi tidak ditemukan dalam basis data kata sandi yang dilanggar karena daftar kata sandi yang dilanggar, digunakan untuk memecahkan kata sandi yang diekstraksi menggunakan serangan AS-REP Roasting.

Bitdefender GravityZone sudah terintegrasi dengan Active Directory. Inventaris Active Directory ini diimpor ke Pusat Kontrol, menyederhanakan penerapan keamanan, manajemen, pemantauan dan pelaporan.

Selain itu, pengguna Active Directory dapat diberi peran pengguna yang berbeda di Pusat Kontrol.

Recent Comments