Lagi-lagi grup peretas FIN7 bertingkah, kali ini mereka mencoba untuk bergabung dengan ruang ransomware yang sangat menguntungkan dengan menciptakan perusahaan keamanan siber palsu demi melakukan serangan jaringan dengan kedok pentesting.

Karena ransomware telah menjadi bidang yang menguntungkan bagi penjahat siber dan sebelumnya mereka memiliki pengalaman dengan perusahaan palsu seperti “Combi Security”, grup tersebut mendirikan perusahaan baru untuk memikat spesialis TI yang sah.

Tabir tipis legitimasi di sekitar entitas perusahaan baru ini diangkat oleh para peneliti di Gemini Advisory.

Dan menemukan, jika situs web ini berfungsi untuk perusahaan keamanan siber palsu yang dikenal sebagai Bastion Security dan terdiri dari konten yang dicuri serta dikompilasi ulang dari situs web lain.

Telah terungkap bahwa perusahaan tersebut menyatakan bahwa mereka berbasis di Inggris, tetapi situs tersebut menyajikan halaman kesalahan 404 berbahasa Rusia.

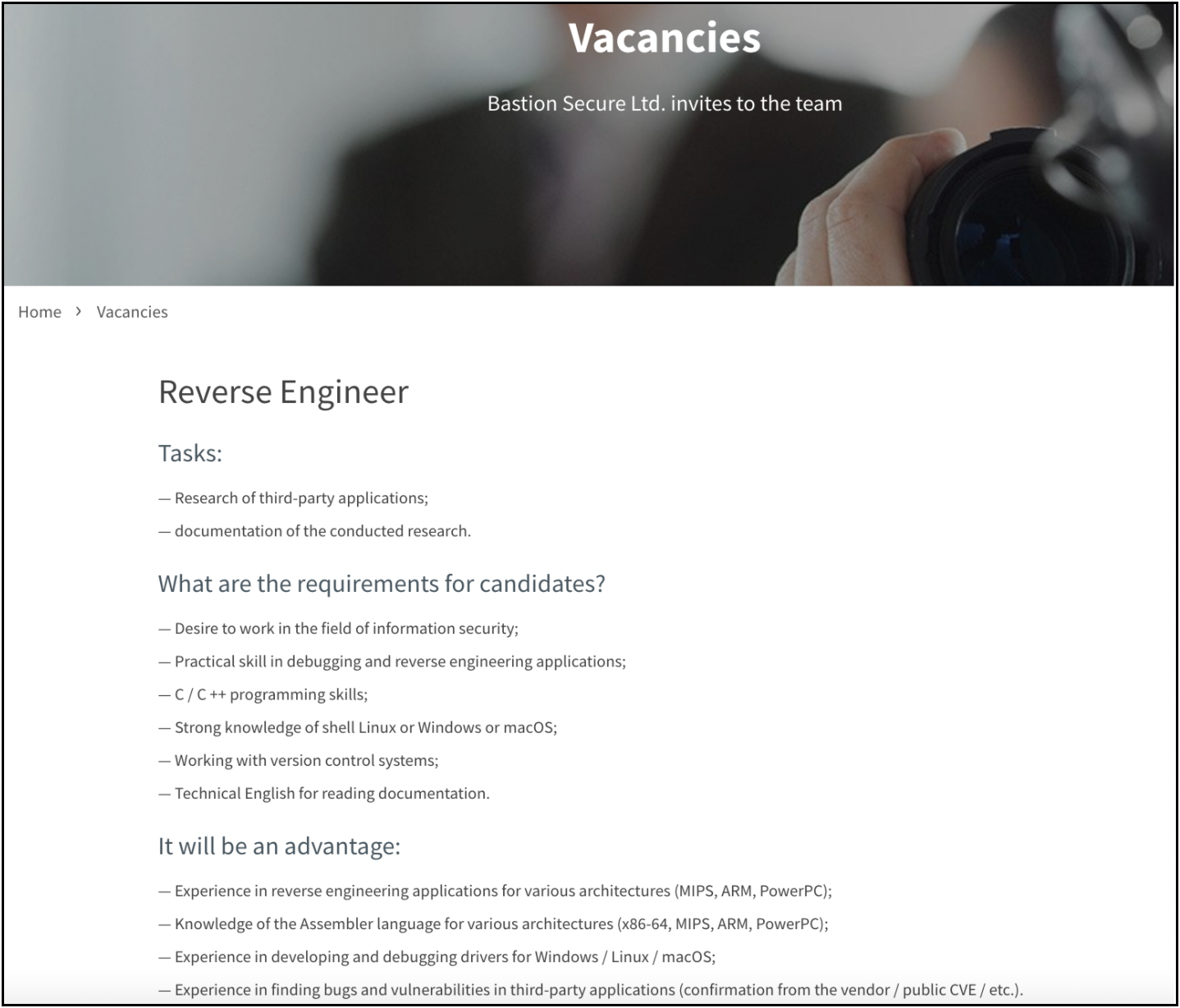

Situs Laman Bastion Secure

Halaman ‘About’ Bastion Secure juga mengklaim sebagai spin-off dari perusahaan keamanan siber yang sah, Convergent Network Solutions Ltd.

Namun, juru bicara Convergent menegaskan bahwa situs Bastion Secure tidak berafiliasi dengan perusahaan mereka.

“Situs web ini tidak ada hubungannya dengan kami. Tampaknya isi teks tersebut disalin dari beberapa halaman web kami tanpa izin. Karena itu, kami telah melaporkannya sebagai situs berbahaya,” kata juru bicara Convergent.

Para peneliti Gemini menemukan bahwa FIN7 menawarkan antara $800 dan $1,200 per bulan untuk merekrut programmer C++, PHP dan Python, administrator sistem Windows dan reverse engineering specialists dengan mengikuti tip dari sumber yang tidak disebutkan namanya.

Dalam persyaratan kerja, para peneliti percaya bahwa kelompok peretas sedang mencari untuk menyewa pentester, karena administrator sistem juga akan memiliki kemampuan untuk memetakan sistem perusahaan yang disusupi, melakukan pengintaian jaringan dan menemukan server dan file cadangan.

Semua keterampilan ini diperlukan untuk tahap pra-enkripsi serangan ransomware, kemungkinan inilah yang FIN7 kejar melalui putaran perekrutan ini.

Lowongan Peneliti di Perusahaan Keamanan Siber Palsu

Sumber Gemini mengirim aplikasi ke Bastion Secure sebagai pencari kerja dan dipekerjakan, akhirnya diberi akses ke alat internal.

Alat-alat ini adalah alat pasca-eksploitasi yang terkenal Carbanak dan Lizar/Tirion, untuk menyamar sebagai “Command Manager.”

Dengan demikian, atribusi ke FIN7 cukup kuat, meskipun kode sumber dari beberapa alat ini bocor ke publik dua tahun lalu.

Sampel Carbanak yang dianalisis sepertinya merupakan versi yang diperbarui, sehingga kemungkinan orang lain bisa menggunakan alat yang dibocorkan untuk mengerjakannya lebih lanjut, sangat kecil.

Bukti lainnya yaitu, bahwa software tersebut tampaknya dilisensikan ke “CheckPoint Software Inc”, perusahaan keamanan Israel yang terkenal dan disamarkan oleh FIN7 seperti dalam serangan baru-baru ini.

Proses perekrutan yang biasa diterapkan yaitu dengan melibatkan wawancara, penandatanganan kontrak, dan perjanjian non-disclosure, serta pelatihan dasar.

Namun, ketika melakukan tugas yang sebenarnya, menjadi jelas bahwa Bastion Secure sedang mencari seseorang untuk melakukan aktivitas kejahatan siber.

Mereka menyediakan akses ke jaringan perusahaan, menampilkannya sebagai klien yang memesan layanan pentesting dan meminta karyawan baru untuk mengumpulkan informasi yang relevan dengan akun admin, cadangan dll.

Namun, FIN7 tidak memberikan dokumentasi hukum apa pun untuk aktivitas pentesting ini, sehingga, memungkinkan jika mereka tinggal di dalam perusahaan yang menjadi korban dengan menggunakan akses yang diperoleh melalui cara ilegal.

Dengan menciptakan perusahaan keamanan siber palsu untuk melakukan serangan, Gemini percaya, jika ini adalah upaya untuk mempekerjakan tenaga kerja murah daripada bermitra dengan afiliasi yang menuntut bagian 70-80%, yang jauh lebih besar, dari uang tebusan yang dibayarkan.

Recent Comments