Kami ingin memberikan rekomendasi kepada organisasi/perusahaan untuk bersiap menghadapi potensi serangan siber sebagai akibat langsung atau tidak langsung dari krisis geopolitik saat ini.

Pada tanggal penulisan artikel ini, insiden keamanan telah lebih tenang daripada yang ditakuti pada awalnya.

Insiden keamanan yang dilaporkan sebagian besar adalah serangan distributed denial of service (DDoS).

Sejauh ini, kami belum melihat laporan terverifikasi tentang pelanggaran sistem kontrol industri (ICS) seperti serangan pasokan listrik yang melumpuhkan Ukraina pada 2015 dan 2016.

Situasi ini masih berkembang dan penting untuk tetap mendapat informasi dan waspada.

Kami berharap dapat memberikan update terkini.

Rekomendasi

Ini adalah masa-masa yang tidak pasti dan sulit.

Meskipun mungkin tampak sulit untuk bersiap menghadapi risiko yang begitu luas, kita bisa mengambil tindakan khusus untuk mempersiapkan organisasi/perusahaan kita secara proaktif.

Sekaranglah waktunya untuk meninjau strategi keamanan siber kita saat ini, menguji rencana respons insiden dan memastikan bahwa kita telah mengonfigurasi solusi keamanan siber kita untuk memaksimalkan pencegahan, deteksi, dan respons.

Tidak semua orang menghadapi risiko yang sama dan kami telah mengatur menjadi tiga tingkatan bisnis dan perusahaan yang berbeda, tergantung pada hubungan mereka dengan Ukraina.

Namun, semua rekomendasi di bawah ini dapat dimanfaatkan di ketiga tingkatan bisnis dan perusahaan saat ini.

Terlepas dari peningkatan risiko saat ini, perlindungan terbaik untuk semua organisasi/perusahaan masih diberikan oleh strategi keamanan pertahanan, menggabungkan kontrol keamanan pencegahan berkualitas tinggi, serta ditingkatkan dengan kemampuan deteksi dan respons.

- Fokus pada patch kerentanan yang diketahui dieksploitasi oleh APT yang disponsori negara. Ini termasuk:

- CVE-2018-13379 - FortiGate VPN

- CVE-2019-1653 - Cisco router

- CVE-2019-2725 - Oracle WebLogic Server

- CVE-2019-7609 - Kibana

- CVE-2019-9670 - Zimbra software

- CVE-2019-10149 - Exim Simple Mail Transfer Protocol

- CVE-2019-11510 - Pulse Secure

- CVE-2019-19781 - Citrix

- CVE-2020-0688 – Microsoft Exchange

- CVE-2020-4006 - VMware

- CVE-2020-5902 – F5 Big-IP

- CVE-2020-14882 - Oracle WebLogic

- CVE-2021-26855 – Microsoft Exchange

- CVE-2021-44228– Log4j2

- Uji backup kita dengan keamanan dan prosedur pemulihan yang dapat diandalkan, jika kita terkena wiper malware.

Jika kita berada pada risiko tinggi (lihat kategori risiko yang kami rekomendasikan di bawah), kami sarankan untuk matikan komputer dan server apa pun yang tidak penting untuk meminimalkan dampak potensi pelanggaran keamanan.

- Pantau secara aktif infrastruktur, jaringan dan lingkungan kita pada setiap upaya eksploitasi potensial dan siapkan rencana respons.

- Tetap ikuti perkembangan baru, Bitdefender Labs dan tim MDR terus memperbarui database intelijen ancaman kami dan secara aktif memantau situasi.

- Terus pantau kampanye phishing dan pastikan karyawan diberi tahu tentang risiko yang meningkat.

Siapa yang Berisiko dengan Invasi Ukraina ini dan Apa Tingkat Ancamannya?

Catatan: artikel ini berfokus pada risiko dan ancaman terhadap bisnis.

Curated Intelligence (proyek internasional yang didedikasikan untuk menyatukan komunitas unik analis intelijen dan penanggap insiden) bekerja dengan analis dari seluruh dunia dan merupakan sumber yang bagus untuk perusahaan yang mencari intelijen ancaman tambahan secara gratis.

Untuk informasi lebih lanjut bagi konsumen dan masyarakat umum, Departemen Luar Negeri AS dan Cybersecurity and Infrastructure Security Agency (CISA) telah merilis sumber daya yang merinci risiko dan dampak potensi pada populasi umum.

Tingkat 1: Bisnis dan organisasi yang berlokasi di Ukraina

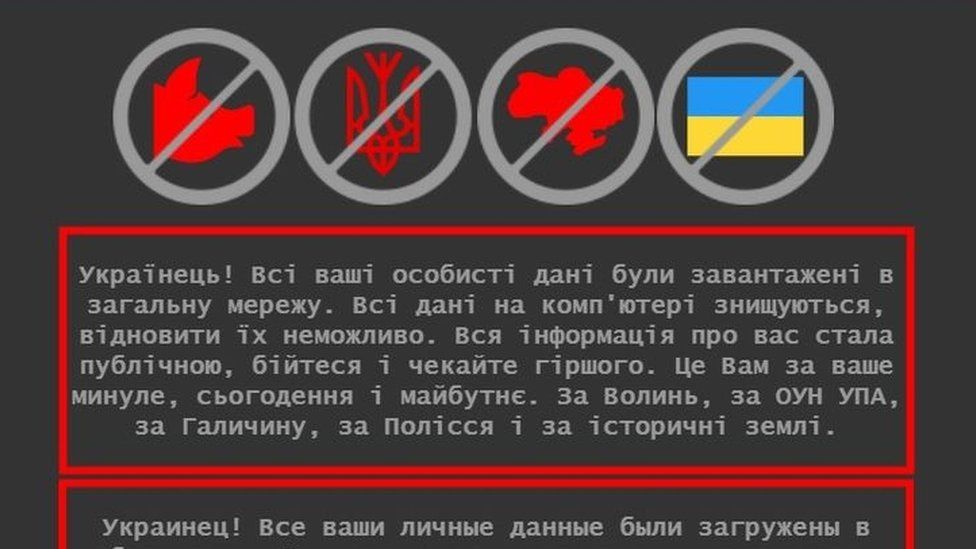

Berdasarkan tindakan dan kemampuan sebelumnya dari pelaku ancaman yang diketahui, bisnis dan organisasi pemerintah yang berlokasi di Ukraina harus mengantisipasi dan bersiap menghadapi serangan yang berfokus pada gangguan, serta gangguan pada ketersediaan layanan dan sistem TI termasuk penghapusan data dan serangan DDoS.

Selain itu, ketersediaan jaringan mungkin berisiko karena krisis ini juga membuka peluang bagi pialang akses awal untuk menjual akses jaringan kepada penawar tertinggi.

Senjata ofensif yang mungkin adalah yang dirancang untuk menyebabkan kerusakan permanen seperti malware CrashOverride atau NotPetya.

Selain itu, kami telah mendeteksi malware penghapus data baru bernama HermeticWiper, yang terkait dengan keluarga malware KillDisk.

HermeticWiper dapat menyebabkan kerusakan permanen.

Serangan-serangan ini dapat ditargetkan dengan tepat atau dapat digunakan dalam serangan “spray and pray” pada rentang IP untuk menyebabkan kerusakan seluas mungkin.

Di bawah ini adalah nama deteksi yang digunakan oleh Bitdefender untuk malware HermeticWiper terbaru:

- Trojan.HermeticWiper.A

- Gen:Variant.Lazy.140164

- Gen:Variant.HermeticWiper.4

Ada beberapa kelompok kejahatan dunia siber APT yang dapat melakukan jenis serangan ini.

Di bawah ini adalah daftar grup Advanced Persistent Threat (APT) yang perlu diperhatikan:

Gamaredon, UNC1151 (Ghostwriter), APT29, APT28, Sandworm dan Turla.

Selain itu, beberapa kelompok secara terbuka menyatakan niat mereka untuk menargetkan perusahaan/organisasi yang mendukung Ukraina; misalnya, TheRedBanditsRU, grup Ransomware as a Service yang juga dikenal sebagai Conti menyatakan bahwa mereka akan “membangkang jika kesejahteraan dan keselamatan warga negara yang damai akan dipertaruhkan karena agresi siber Amerika”.

Serangan dari kelompok-kelompok ini dapat bersifat oportunistik atau mereka dapat memilih target berdasarkan geolokasi daripada kepentingan strategis.

Di sisi lain, kami telah melihat grup, seperti Anonymous atau GhostSec, secara resmi mengumumkan dukungan untuk Ukraina.

Keterlibatan para peretas ini hanya akan terus menambah risiko dan kebingungan.

Tingkat 2: Bisnis dan organisasi yang terhubung ke Ukraina

Sementara serangan siber yang kami amati sejauh ini, terbatas di Ukraina, kami memperkirakan akan ada dampak pada bisnis di negara-negara tetangga dan perusahaan/organisasi yang terhubung ke Ukraina.

Bisnis dengan koneksi VPN B2B ke perusahaan di tingkat 1, mereka yang menggunakan kontraktor atau vendor Ukraina dan perusahaan yang berisiko terkena serangan rantai pasokan Ukraina harus memiliki tim keamanan yang dalam keadaan siaga dan siap untuk menanggapi insiden keamanan apa pun.

Ikuti rekomendasi di atas dan pastikan kita memantau setiap perubahan dalam postur keamanan.

Target serangan siber dapat melebar secara signifikan, meningkatkan risiko bagi perusahaan yang terkait atau terhubung ke Ukraina.

Perusahaan/organisasi harus memahami bagaimana mereka dapat terhubung dan risiko yang melekat karena koneksi tersebut.

Tingkat 3: Bisnis dan organisasi di negara-negara yang mendukung Ukraina

Untuk bisnis dan organisasi di negara-negara yang secara terbuka menyatakan dukungan untuk Ukraina, termasuk juga semua negara NATO dan Uni Eropa, ada kemungkinan serangan balasan dari aktor negara-bangsa dan kelompok-kelompok yang main hakim sendiri.

Sangat mungkin bahwa serangan destruktif menggunakan malware serupa dengan malware wiper yang dibahas di atas dapat digunakan di negara-negara yang mendukung Ukraina.

Namun, saat ini, kami belum melihat bukti apa pun tentang ini.

Kami merekomendasikan untuk meninjau panduan Shields Up yang dikeluarkan oleh CISA.

Meskipun tidak ada informasi yang kredibel mengenai ancaman spesifik, saat ini, situasinya berkembang dan sangat penting untuk meninjau dan menguji ketahanan siber dan rencana respons kita segera sebagai tindakan proaktif.

Komunitas Keamanan Bekerja Sama dengan Pemerintah

Tetaplah waspada!

Kami percaya bahwa penting bagi pemerintah dan komunitas keamanan untuk bersama-sama mengedepankan langkah terbaik bersama.

National Cyber Security Directorate Romania, dalam kemitraan dengan Bitdefender, mengumumkan pada 27 Februari bahwa mereka akan memberikan konsultasi teknis, intelijen ancaman gratis, dan teknologi keamanan siber untuk bisnis, lembaga pemerintah, atau warga negara Ukraina mana pun selama itu perlu.

Kami juga telah mengumumkan dukungan kami untuk membantu bisnis dan entitas publik di negara-negara NATO dan UE yang berusaha menggantikan solusi keamanan siber karena masalah kepercayaan dari perspektif teknis atau geopolitik.

Recent Comments